Exploitation d'une Faille XSS sur un Site E-commerce

Découvrez comment une faille XSS a été exploitée sur le site Mario-no, spécialisé dans la vente de parfums, et les mesures prises pour sécuriser le site.

CybersecuritéQu'est-ce qu'une faille XSS ?

Une faille XSS (Cross-Site Scripting) est une vulnérabilité de sécurité qui permet à un attaquant d'injecter du code malveillant (souvent du JavaScript) dans une application web. Ce code est ensuite exécuté dans le navigateur des utilisateurs, leur faisant croire qu'il provient d'une source fiable. Les conséquences peuvent inclure le vol de cookies, la redirection vers des sites malveillants ou encore l'usurpation d'identité.

Rappel sur les Risques Juridiques

Il est important de rappeler que l'exploitation d'une faille XSS à des fins malveillantes est illégale. Selon la législation en vigueur, accéder ou se maintenir frauduleusement dans un système de traitement automatisé de données est passible de sanctions pénales. Les peines peuvent inclure des amendes importantes et des peines d'emprisonnement. Il est donc essentiel de toujours agir dans le respect de la loi et de se concentrer sur la sécurisation des systèmes.

Exemple de Faille XSS

Voici un exemple simple d'une faille XSS :

<script>alert('Ceci est une attaque XSS !');</script>Dans cet exemple, un attaquant pourrait injecter ce code dans un champ de formulaire ou une URL. Lorsque la page est affichée, le script est exécuté dans le navigateur de l'utilisateur.

Correction de la Faille XSS

Pour corriger cette faille, il est essentiel de valider et d'échapper toutes les entrées utilisateur. Voici un exemple de code PHP pour échapper les entrées :

<script>alert('XSS');</script> En utilisant htmlspecialchars, le code malveillant est affiché comme du texte brut au lieu d'être exécuté.

Contexte du Projet

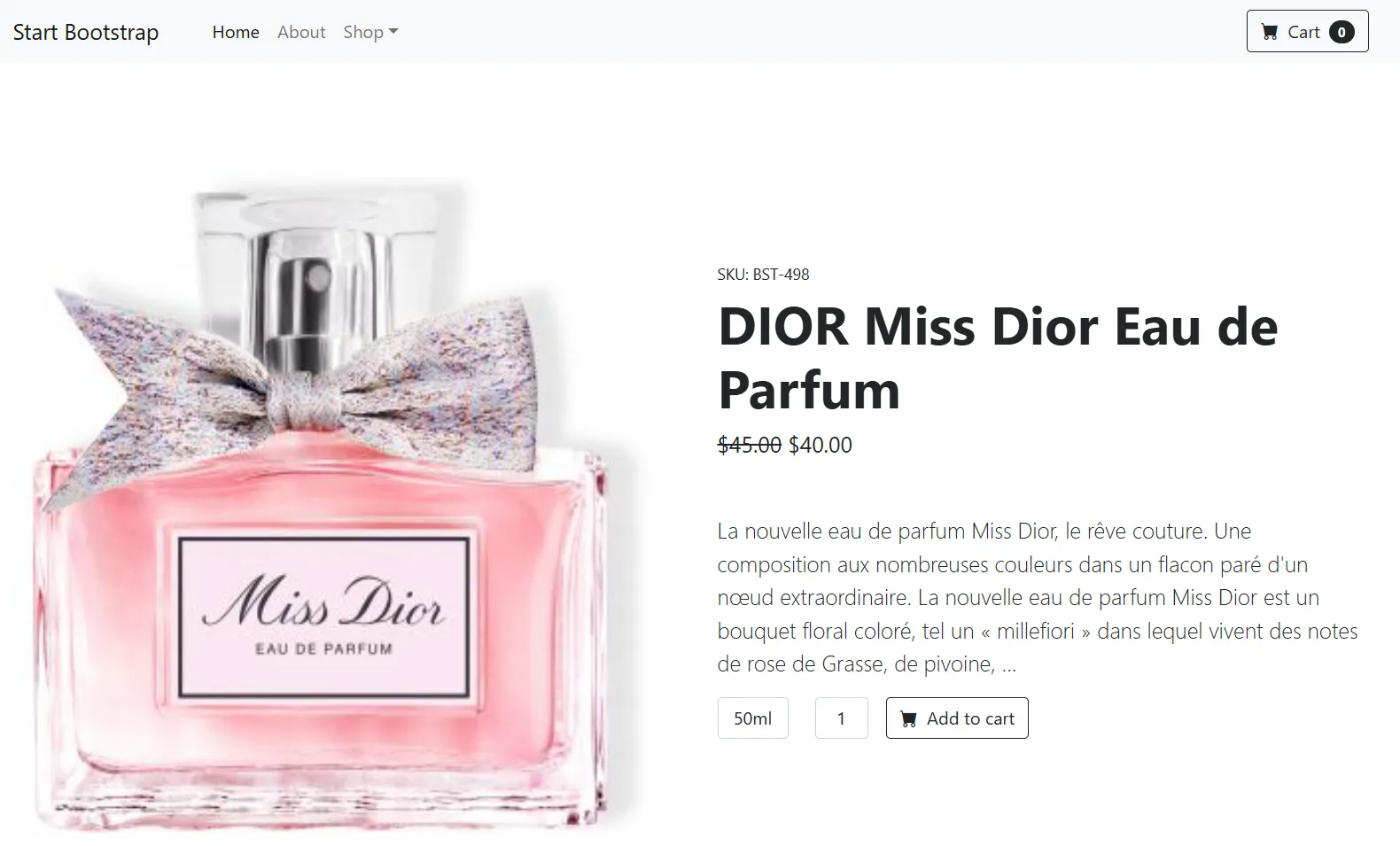

Mario-no, un site E-commerce spécialisé dans la vente de parfums, a récemment été victime d'une usurpation d'identité. Une cliente a signalé que ses informations personnelles avaient été compromises. Après une analyse approfondie, une faille XSS (Cross-Site Scripting) a été identifiée comme la cause de cette attaque.

Cette vulnérabilité a permis à un attaquant d'injecter du code JavaScript malveillant dans le site, compromettant ainsi la sécurité des données des utilisateurs. En réponse à cette menace, une série de mesures de sécurité ont été mises en place pour protéger le site et ses utilisateurs.

Le site Mario-no a été conçu pour être un exemple de site E-commerce, et il est essentiel de comprendre les implications de la sécurité web dans le développement d'applications en ligne.

"La sécurité est une priorité, pas une option." - Anonyme

Méthodologie

Pour résoudre ce problème, nous avons suivi une approche structurée :

-

Identification de la Faille

Analyse des logs et des rapports de sécurité pour identifier l'origine de l'attaque.

-

Échappement des Entrées Utilisateur

Mise en place de mécanismes pour échapper les entrées utilisateur et empêcher l'injection de code malveillant.

-

Utilisation d'En-têtes HTTP Sécurisés

Configuration des en-têtes HTTP pour renforcer la sécurité du site.

-

Tests de Sécurité

Réalisation de tests pour s'assurer que la faille est corrigée et que le site est sécurisé.

Comment Sécuriser un Site E-commerce ?

Suivez ce guide étape par étape pour sécuriser un site E-commerce contre les failles XSS.

Étape 1 : Analyse de Sécurité

Commencez par analyser les logs et les rapports de sécurité pour identifier les vulnérabilités.

Étape 2 : Échappement des Entrées

Mettez en place des mécanismes pour échapper les entrées utilisateur et empêcher l'injection de code.

Étape 3 : Configuration des En-têtes HTTP

Configurez les en-têtes HTTP pour renforcer la sécurité du site.

Étape 4 : Tests de Sécurité

Réalisez des tests pour vérifier que la faille est corrigée et que le site est sécurisé.

Fonctionnalités Clés

Les mesures de sécurité mises en place offrent plusieurs avantages :

| Fonctionnalité | Description |

|---|---|

| Échappement des Entrées | Empêche l'injection de code malveillant via les formulaires. |

| En-têtes HTTP Sécurisés | Renforce la sécurité globale du site. |

| Tests de Sécurité | Assure que le site est protégé contre les attaques XSS. |

Contexte du TP

Pour mieux comprendre les failles XSS et comment les exploiter à des fins éducatives, consultez le TP disponible sur GitHub. Ce TP vous guide à travers le processus de découverte d'une faille XSS, l'injection de code malveillant, et la mise en place de mesures correctives.

Le but est de comprendre le principe de l'attaque afin de mettre en place la sécurité adéquate. Il est crucial de noter que l'accès ou le maintien frauduleux dans un système de traitement automatisé de données est puni par la loi.

Sécuriser l'application

Toi aussi tu veux apprendre ou renforcer tes compétences en sécurité web et en gestion de projets de cybersécurité? Alors Inscrit toi pour nous rejoindre.

Équipe du projet